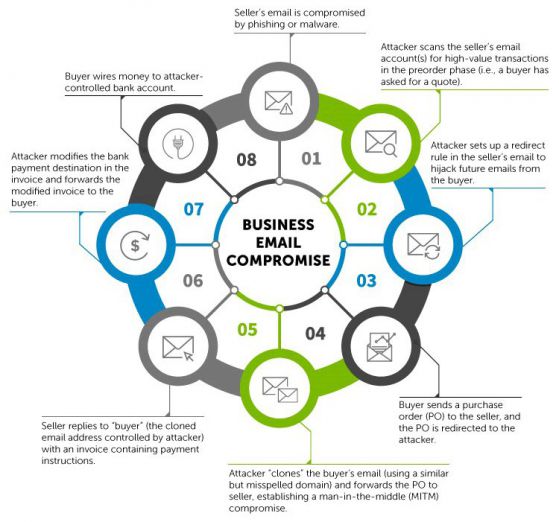

–Я–Њ—А–∞–і–Є –љ–µ–±—А–µ–ґ–љ–Њ—Б—В –љ–∞ –Ї–Њ–Љ–њ—О—В—К—А–љ–Є—В–µ –Љ–Њ—И–µ–љ–Є—Ж–Є, –µ–Ї—Б–њ–µ—А—В–Є –њ–Њ –±–µ–Ј–Њ–њ–∞—Б–љ–Њ—Б—В –Њ—В –Ї–Њ–Љ–њ–∞–љ–Є—П—В–∞¬†SecureWorks —Б–∞ –Њ—В–Ї—А–Є–ї–Є –љ–Њ–≤–∞ —Б—Е–µ–Љ–∞ –Ј–∞ –Є–Ј–Љ–∞–Љ–Є¬†—Б —А–∞–Ј–±–Є–≤–∞–љ–µ –љ–∞ –±–Є–Ј–љ–µ—Б –њ–Њ—Й–∞. –°—Е–µ–Љ–∞—В–∞ –µ —Б—К–≤—Б–µ–Љ –њ—А–Њ—Б—В–∞ –Є –Љ–љ–Њ–≥–Њ –µ—Д–µ–Ї—В–Є–≤–љ–∞.¬†

–Ґ–∞–Ї–∞ –љ–∞—А–µ—З–µ–љ–Є—В–µ "–љ–Є–≥–µ—А–Є–є—Б–Ї–Є" –Љ–Њ—И–µ–љ–Є—Ж–Є –Љ–∞—Б–Њ–≤–Њ –Є–Ј–њ—А–∞—Й–∞—В —Б–њ–∞–Љ —Б –ї–Є–љ–Ї–Њ–≤–µ –Ї—К–Љ —Г–µ–± —Б—В—А–∞–љ–Є—Ж–∞, –Ї—К–і–µ—В–Њ —Б–µ —Б—В–∞—А—В–Є—А–∞ –µ–Ї—Б–њ–ї–Њ–є—В –њ–∞–Ї–µ—В –Є–ї–Є —Б–µ –Ј–∞–ї–µ–њ–≤–∞ —В—А–Њ—П–љ—Б–Ї–Є –Ї–Њ–љ –Њ—В –њ—А–Є–ї–Њ–ґ–µ–љ–Є—В–µ —Д–∞–є–ї–Њ–≤–µ –Ї—К–Љ –њ–Є—Б–Љ–Њ—В–Њ. –Ґ—П—Е–љ–∞—В–∞ —Ж–µ–ї –µ –і–∞ –Ј–∞–≤–ї–∞–і–µ—П—В –Ї–Њ–Љ–њ—О—В—К—А —Б –µ–ї–µ–Ї—В—А–Њ–љ–љ–∞ –Ї–Њ—А–њ–Њ—А–∞—В–Є–≤–љ–∞ –њ–Њ—Й–∞ –љ–∞ –љ—П–Ї–Њ–є –≤–Є—Б–Њ–Ї–Њ–њ–Њ—Б—В–∞–≤–µ–љ –Љ–µ–љ–Є–і–ґ—К—А. –¶–µ–ї—В–∞ —Б–µ –њ–Њ—Б—В–Є–≥ –љ–∞ –љ—П–Ї–Њ–ї–Ї–Њ –µ—В–∞–њ–∞. –Э–∞–њ—А–Є–Љ–µ—А –љ–∞ –њ—К—А–≤–Є—П –µ—В–∞–њ –µ –і–Њ—Б—В–∞—В—К—З–љ–Њ –і–∞ —Б–µ –Ј–∞—А–∞–Ј–Є –Ї–Њ–Љ–њ—О—В—К—А–∞ –Љ–µ–љ–Є–і–ґ—К—А –Њ—В –њ–Њ-–љ–Є—Б–Ї–Њ –љ–Є–≤–Њ –Є–ї–Є —Б–µ–Ї—А–µ—В–∞—А, –Ї–Њ–є—В–Њ –≤ –Є–Љ–µ–є–ї –ї–Є—Б—В–∞ —Б–Є –Є–Љ–∞ –њ–Њ-–≤–Є—Б–Њ–Ї–Њ–њ–Њ—Б—В–∞–≤–µ–љ —Б–ї—Г–ґ–Є—В–µ–ї. –Ш —В–∞–Ї–∞ –љ–∞—В–∞—В—К–Ї –љ–∞–≥–Њ—А–µ –њ–Њ —Б—В—К–ї–±–Є—Ж–∞—В–∞.¬†

–Ъ–Њ–≥–∞—В–Њ –Є–Ј–Љ–∞–Љ–љ–Є—Ж–Є—В–µ —Г—Б–њ–µ—П—В –і–∞ –Є–љ—Б—В–∞–ї–Є—А–∞—В —В—А–Њ—П–љ—Б–Ї–Є –љ–∞ –Ї–Њ–Љ–њ—О—В—К—А–∞ –љ–∞ –љ—П–Ї–Њ–є —Б—В–∞—А—И–Є –Љ–µ–љ–Є–і–ґ—К—А ("–њ—А–Њ–і–∞–≤–∞—З" –≤ –і–Є–∞–≥—А–∞–Љ–∞—В–∞), –≤–ї–Є–Ј–∞ –≤ —Б–Є–ї–∞ —Б–ї–µ–і–љ–∞—В–∞ —Б—Е–µ–Љ–∞:

–Ш–ї—О—Б—В—А–∞—Ж–Є—П: SecureWorks

–Х—В–Њ –Ї–∞–Ї–≤–Є —Б–∞ —Б—В—К–њ–Ї–Є—В–µ –љ–∞ –Є–Ј–Љ–∞–Љ–∞—В–∞ –њ–Њ–і –Є–Љ–µ—В–Њ Wire Wire, –њ–Њ–Ї–∞–Ј–∞–љ–∞ –љ–∞ –Є–љ—Д–Њ–≥—А–∞—Д–Є–Ї–Є:

- –Ъ–Њ–Љ–њ—А–Њ–Љ–µ—В–∞—Ж–Є—П –љ–∞ –њ–Њ—Й–µ–љ—Б–Ї–∞—В–∞ –Ї—Г—В–Є—П –љ–∞ –њ—А–Њ–і–∞–≤–∞—З–∞ —Б –њ–Њ–Љ–Њ—Й—В–∞ –љ–∞ —Д–Є—И–Є–љ–≥ –Є–ї–Є –Ј–ї–Њ–≤—А–µ–і–µ–љ —Б–Њ—Д—В—Г–µ—А. –Ъ–∞–Ї—В–Њ –±–µ—И–µ –Ї–∞–Ј–∞–љ–Њ, –Љ–Њ–ґ–µ –і–∞ —Б–µ –њ–Њ—Б—В–Є–≥–љ–µ —З—А–µ–Ј —Б–ї—Г–ґ–Є—В–µ–ї–Є –љ–∞ –њ–Њ-–љ–Є—Б–Ї–Њ –љ–Є–≤–Њ.

- –Ь–Њ—И–µ–љ–Є–Ї—К—В –њ—А–Њ—Г—З–≤–∞¬†–њ–Њ—Й–µ–љ—Б–Ї–∞—В–∞ –Ї—Г—В–Є—П –љ–∞¬†–њ—А–Њ–і–∞–≤–∞—З–∞, —В—К—А—Б–µ–є–Ї–Є —Б–Ї—К–њ–Є –і–Њ–≥–Њ–≤–Њ—А–Є, –Ї–Њ–Є—В–Њ —Б–∞ –љ–∞ –њ—А–µ–і–≤–∞—А–Є—В–µ–ї–µ–љ –µ—В–∞–њ (–љ–∞–њ—А–Є–Љ–µ—А, –Ї—Г–њ—Г–≤–∞—З—К—В –µ –њ–Њ–Є—Б–Ї–∞–ї —Ж–µ–љ–∞).

- –Ь–Њ—И–µ–љ–Є–Ї—К—В¬†—Г—Б—В–∞–љ–Њ–≤—П–≤–∞ —А–µ–і–Є—А–µ–Ї—В (–њ—А–µ–љ–∞—Б–Њ—З–≤–∞–љ–µ) –≤ –њ–Њ—Й–µ–љ—Б–Ї–∞—В–∞ –Ї—Г—В–Є—П –љ–∞ –њ—А–Њ–і–∞–≤–∞—З–∞, –Ј–∞ –і–∞ –њ–Њ–і–њ—А–∞–≤–Є –±—К–і–µ—Й–Є—В–µ —Б—К–Њ–±—Й–µ–љ–Є—П –Њ—В –µ–ї–µ–Ї—В—А–Њ–љ–љ–∞—В–∞ –њ–Њ—Й–∞ –Њ—В –Ї—Г–њ—Г–≤–∞—З–∞.

- –Ъ—Г–њ—Г–≤–∞—З—К—В –Є–Ј–њ—А–∞—Й–∞ –љ–∞ –њ—А–Њ–і–∞–≤–∞—З–∞ –њ–Њ—А—К—З–Ї–∞ –Ј–∞ –і–Њ—Б—В–∞–≤–Ї–∞ –љ–∞ —Б—В–Њ–Ї–Є, –∞ –і–Њ–Ї—Г–Љ–µ–љ—В—К—В —Б–µ –њ—А–µ–љ–∞—Б–Њ—З–≤–∞ –Ї—К–Љ –Љ–Њ—И–µ–љ–Є–Ї–∞.

- –Ь–Њ—И–µ–љ–Є–Ї—К—В "–Ї–ї–Њ–љ–Є—А–∞" –Є–Љ–µ–є–ї –∞–і—А–µ—Б–∞ –љ–∞ –Ї—Г–њ—Г–≤–∞—З–∞ (–Ї–∞—В–Њ —Б–µ –Є–Ј–њ–Њ–ї–Ј–≤–∞ –њ–Њ–і–Њ–±–µ–љ –і–Њ–Љ–µ–є–љ) –Є –њ—А–µ–љ–∞—Б–Њ—З–≤–∞ –і–Њ–Ї—Г–Љ–µ–љ—В–∞ –љ–∞¬†–њ—А–Њ–і–∞–≤–∞—З–∞ –≤–µ—З–µ –Њ—В —В–Њ–Ј–Є –∞–і—А–µ—Б, –Ї–∞—В–Њ –њ–Њ —В–Њ–Ј–Є –љ–∞—З–Є–љ —Б—К–Ј–і–∞–≤–∞ –Ї–∞–љ–∞–ї –Ј–∞ –Ї–Њ–Љ—Г–љ–Є–Ї–∞—Ж–Є—П –њ—А–µ–Ј —Б–µ–±–µ —Б–Є (MiTM –∞—В–∞–Ї–∞).

- –Я—А–Њ–і–∞–≤–∞—З—К—В –Њ—В–≥–Њ–≤–∞—А—П –љ–∞ "–Ї—Г–њ—Г–≤–∞—З–∞" (–љ–∞ –Ї–ї–Њ–љ–Є—А–∞–љ–Є—П –∞–і—А–µ—Б, –Ї–Њ–є—В–Њ —Б–µ –Ї–Њ–љ—В—А–Њ–ї–Є—А–∞ –Њ—В —Е–∞–Ї–µ—А–∞) —Б —Д–∞–Ї—В—Г—А–∞, —Б—К–і—К—А–ґ–∞—Й–∞ –Є–љ—Б—В—А—Г–Ї—Ж–Є–Є –Ј–∞ –њ–ї–∞—Й–∞–љ–µ. .

- –Ь–Њ—И–µ–љ–Є–Ї—К—В –њ—А–Њ–Љ–µ–љ—П –±–∞–љ–Ї–Њ–≤–Є—В–µ –і–∞–љ–љ–Є, –њ–Њ—Б–Њ—З–µ–љ–Є –≤—К–≤ —Д–∞–Ї—В—Г—А–∞—В–∞ –Є –њ—А–µ–њ—А–∞—Й–∞ –њ–Њ–і–њ—А–∞–≤–µ–љ–Є—П –і–Њ–Ї—Г–Љ–µ–љ—В –љ–∞ –Ї—Г–њ—Г–≤–∞—З–∞.

- –Ъ—Г–њ—Г–≤–∞—З—К—В –њ—А–µ—Е–≤—К—А–ї—П –њ–∞—А–Є—В–µ –≤ –±–∞–љ–Ї–Њ–≤–∞—В–∞ —Б–Љ–µ—В–Ї–∞, –Ї–Њ—П—В–Њ –µ –њ–Њ–і –Ї–Њ–љ—В—А–Њ–ї–∞ –љ–∞ –Љ–Њ—И–µ–љ–Є–Ї–∞.¬†

–Ш–љ—В–µ—А–µ—Б–љ–Њ—В–Њ –µ, —З–µ –Ј–∞ –і–∞ –Љ–Њ–≥–∞—В –Њ—В SecureWorks –і–∞ –Є–Ј—Г—З–∞—В –≤ –і–µ—В–∞–є–ї–Є –љ–Њ–≤–∞—В–∞ —Б—Е–µ–Љ–∞ –µ –њ–Њ–Љ–Њ–≥–љ–∞–ї–Њ —В–Њ–≤–∞, —З–µ –µ–і–Є–љ –Є–Ј–Љ–∞–Љ–љ–Є–Ї —Б–ї—Г—З–∞–є–љ–Њ –Ј–∞—А–∞–Ј—П–≤–∞ —Б–≤–Њ—П –Ї–Њ–Љ–њ—О—В—К—А —Б —Б–Њ–±—Б–≤–µ–љ–Є—П —Б–Є —В—А–Њ—П–љ—Б–Ї–Є –Ї–Њ–љ RAT,¬†–Ї–Њ–є—В–Њ –Є–Ј–њ–Њ–ї–Ј–≤–∞ –≤ —А–∞–±–Њ—В–∞—В–∞ —Б–Є (–Ї–∞–Ј–≤–∞—В, —З–µ —В–Њ–≤–∞ —Б–µ —Б–ї—Г—З–≤–∞ –Є–Ј–љ–µ–љ–∞–і–≤–∞—Й–Њ —З–µ—Б—В–Њ). –°–Ї—А–Є–љ—И–Њ—В–Њ–≤–µ –Њ—В –љ–µ–≥–Њ–≤–Є—П –µ–Ї—А–∞–љ –Є –ї–Њ–≥–Њ–≤–µ –љ–∞ –љ–∞—В–Є—Б–Ї–∞–љ–Є—П—В–∞ –љ–∞ –Ї–ї–∞–≤–Є—И–Є –њ–Њ—Б—В–Њ—П–љ–љ–Њ —Б–µ –Ј–∞—А–µ–ґ–і–∞–ї–Є –≤ –Њ—В–≤–Њ—А–µ–љ–∞ –њ–∞–њ–Ї–∞ –љ–∞ —Г–µ–± —Б—К—А–≤—К—А–∞. –Т—Б—К—Й–љ–Њ—Б—В —В–Њ—З–љ–Њ —В–∞–Ј–Є –њ–∞–њ–Ї–∞ –Њ—В–Ї—А–Є–ї–Є —Б–ї–µ–і–Њ–≤–∞—В–µ–ї–Є—В–µ –≤ –љ–∞—З–∞–ї–Њ—В–Њ –љ–∞ —А–∞–Ј—Б–ї–µ–і–≤–∞–љ–µ—В–Њ.–°–Ї—А–Є–љ—И–Њ—В–Њ–≤–µ—В–µ –Є –ї–Њ–≥–Њ–≤–µ—В–µ —Б–µ –њ—А–µ–≤—К—А–љ–∞–ї–Є –≤ —Ж–µ–љ–µ–љ –Є–Ј—В–Њ—З–љ–Є–Ї –љ–∞ –Є–љ—Д–Њ—А–Љ–∞—Ж–Є—П –Ј–∞ –і–µ–є–љ–Њ—Б—В—В–∞ –љ–∞ –≥—А—Г–њ–∞—В–∞ –Њ—В –Њ–Ї–Њ–ї–Њ 30 –Љ–Њ—И–µ–љ–Є–Ї–∞, –Ј–∞ –Ї–Њ–Є—В–Њ —В–Њ–Ј–Є —З–Њ–≤–µ–Ї (–љ–∞—А–Є—З–∞—В вАЛвАЛ–≥–Њ –≥-–љ X) –µ –Ї–ї—О—З–Њ–≤–∞ —Д–Є–≥—Г—А–∞. –°–ї–µ–і —В–Њ–≤–∞ –±—П—Е–∞ –љ–∞–Љ–µ—А–µ–љ–Є —Б–Ї—А–Є–є–љ—И–Њ—В–Њ–≤–µ –Є –ї–Њ–≥–Њ–≤–µ –љ–∞ –Ј–∞—А–∞–Ј–µ–љ–Є—В–µ PC –љ–∞ —З–µ—В–Є—А–Є–Љ–∞ –і—А—Г–≥–Є –Є–Ј–Љ–∞–Љ–љ–Є—Ж–Є.

–Х–Ї—Б–њ–µ—А—В–Є—В–µ —А–∞–±–Њ—В–Є–ї–Є –љ—П–Ї–Њ–ї–Ї–Њ –Љ–µ—Б–µ—Ж–∞ –њ–Њ —Б–ї—Г—З–∞—П¬†–Є¬†–Њ—В–Ї—А–Є–ї–Є –Њ—Й–µ –Љ–љ–Њ–≥–Њ –Є–љ—В–µ—А–µ—Б–љ–Є –њ–Њ–і—А–Њ–±–љ–Њ—Б—В–Є.

–Э–∞–њ—А–Є–Љ–µ—А, –љ–µ –≤—Б–Є—З–Ї–Є –Љ–Њ—И–µ–љ–Є—Ж–Є –≤ –Њ–±—Й–љ–Њ—Б—В—В–∞ Wire Wire —Б–∞ –±–Є–ї–Є –Њ–њ–Є—В–љ–Є. –Э—П–Ї–Њ–Є –µ–і–≤–∞–Љ —А–∞–Ј–±–Є—А–∞–ї–Є –Ї–∞–Ї —А–∞–±–Њ—В–Є –Ј–ї–Њ–≤—А–µ–і–љ–Є—П —Б–Њ—Д—В—Г–µ—А ¬†–Є –Ї–∞–Ї —Б–µ –Њ—В–Ї—А–Є–≤–∞ –Њ—В –∞–љ—В–Є–≤–Є—А—Г—Б–љ–Є—В–µ –њ—А–Њ–≥—А–∞–Љ–Є. –У–Њ—Б–њ–Њ–і–Є–љ X –Є–Љ –Њ–Ї–∞–Ј–≤–∞–ї —В–µ—Е–љ–Є—З–µ—Б–Ї–∞ –њ–Њ–Љ–Њ—Й.

–Ш–Ј—Б–ї–µ–і–Њ–≤–∞—В–µ–ї–Є—В–µ –≤–Є–і–µ–ї–Є –Ї–Њ–ї–Ї–Њ –љ–µ—Г–Љ–µ–ї–Њ —Б–∞ –њ–Њ–і–њ—А–∞–≤—П–љ–Є —Д–∞–Ї—В—Г—А–Є—В–µ, –Ї—К–і–µ—В–Њ —И—А–Є—Д—В—К—В –≤—К–≤ —Д–∞–ї—И–Є–≤–Є—В–µ —А–µ–Ї–≤–Є–Ј–Є—В–Є —Б–Є–ї–љ–Њ —Б–µ —А–∞–Ј–ї–Є—З–∞–≤–∞–ї –Њ—В –Њ—А–Є–≥–Є–љ–∞–ї–∞, –∞ –±–∞–љ–Ї–Њ–≤–∞—В–∞ —Б–Љ–µ—В–Ї–∞, –њ—А–Є–љ–∞–і–ї–µ–ґ–Є –љ–∞ —Б—К–≤—Б–µ–Љ –љ–µ—Б–≤—К—А–Ј–∞–љ –±–Є–Ј–љ–µ—Б –Є —Б–µ –љ–∞–Љ–Є—А–∞ –≤ —Б—В—А–∞–љ–∞, —А–∞–Ј–ї–Є—З–љ–∞ –Њ—В —В–∞–Ј–Є –љ–∞ –њ—А–Њ–і–∞–≤–∞—З–∞. –Т—К–њ—А–µ–Ї–Є —В–Њ–≤–∞ –∞—В–∞–Ї–∞—В–∞ –љ–∞ –±–Є–Ј–љ–µ—Б –њ–Њ—Й–∞—В–∞ —Б–µ –Њ–Ї–∞–Ј–∞ –Љ–љ–Њ–≥–Њ –µ—Д–µ–Ї—В–Є–≤–љ–∞ –≤ —А–µ–і–Є—Ж–∞ —Б–ї—Г—З–∞–Є.

–Э–∞–њ—А–Є–Љ–µ—А –µ–Ї—Б–њ–µ—А—В–Є—В–µ —Б–∞ –љ–∞–±–ї—О–і–∞–≤–∞–ї–Є –Ї–∞–Ї –Љ–Њ—И–µ–љ–Є—Ж–Є—В–µ —Б–∞ –Ї–Њ–Љ–њ—А–Њ–Љ–µ—В–Є—А–∞–љ–Є –њ–Њ—Й–∞—В–∞ –љ–∞ —Б–ї—Г–ґ–Є—В–µ–ї –љ–∞ –Є–љ–і–Є–є—Б–Ї–∞ —Е–Є–Љ–Є—З–µ—Б–Ї–∞ –Ї–Њ–Љ–њ–∞–љ–Є—П. –Ґ–Њ–є –Є–Ј–њ–Њ–ї–Ј–≤–∞–ї —Г–µ–±-–±–∞–Ј–Є—А–∞–љ –Є–љ—В–µ—А—Д–µ–є—Б, —В–∞–Ї–∞ —З–µ –Ј–∞ –≤–ї–Є–Ј–∞–љ–µ –≤ –њ–Њ—Й–µ–љ—Б–Ї–∞—В–∞ –Ї—Г—В–Є—П —Б–µ –Є–Ј–Є—Б–Ї–≤–∞ —Б–∞–Љ–Њ –њ–Њ—В—А–µ–±–Є—В–µ–ї—Б–Ї–Њ –Є–Љ–µ –Є –њ–∞—А–Њ–ї–∞. –Э–∞–њ–∞–і–∞—В–µ–ї–Є—В–µ —Б–∞ –≤–Є–і–µ–ї–Є –≤—К–Ј–Љ–Њ–ґ–љ–Њ—Б—В, –Ї–Њ–≥–∞—В–Њ –Ї—К–Љ –Є–љ–і–Є–є—Б–Ї–∞—В–∞ –Ї–Њ–Љ–њ–∞–љ–Є—П –і–Њ—И–ї–Њ –њ—А–µ–і–ї–Њ–ґ–µ–љ–Є–µ –Ј–∞ –њ–Њ–Ї—Г–њ–Ї–∞ –љ–∞ —Е–Є–Љ–Є–Ї–∞–ї–Є –љ–∞ —Б—В–Њ–є–љ–Њ—Б—В $400 000 –Њ—В –∞–Љ–µ—А–Є–Ї–∞–љ—Б–Ї–∞—В–∞ –Ї–Њ–Љ–њ–∞–љ–Є—П, —Б—К—Й–Њ –≤ –Њ–±–ї–∞—Б—В—В–∞ –љ–∞ —Е–Є–Љ–Є—З–µ—Б–Ї–∞—В–∞ –њ—А–Њ–Љ–Є—И–ї–µ–љ–Њ—Б—В. –°–ї–µ–і –њ–Њ–ї—Г—З–∞–≤–∞–љ–µ –љ–∞ —Д–∞–Ї—В—Г—А–∞ –Њ—В –њ—А–Њ–і–∞–≤–∞—З–∞, –Є–Ј–Љ–∞–Љ–љ–Є—Ж–Є—В–µ –Љ–Њ–і–Є—Д–Є—Ж–Є—А–∞–ї–Є IBAN-–∞ (–љ–Њ–Љ–µ—А–∞ –љ–∞ —Б–Љ–µ—В–Ї–∞—В–∞), –Є–Љ–µ—В–Њ –Є –∞–і—А–µ—Б–∞ –љ–∞ –±–∞–љ–Ї–∞—В–∞, SWIFT / BIC –Ї–Њ–і–∞ –љ–∞ –±–∞–љ–Ї–∞—В–∞ - –Є –Є–Ј–њ—А–∞—В–Є–ї–Є —Д–∞–Ї—В—Г—А–∞—В–∞ –љ–∞ –Ї—Г–њ—Г–≤–∞—З–∞. –Р–Љ–µ—А–Є–Ї–∞–љ—Б–Ї–∞—В–∞ –Ї–Њ–Љ–њ–∞–љ–Є—П, –±–µ–Ј –і–∞ –њ–Њ–і–Њ–Ј–Є—А–∞ –њ—А–µ—Е–≤—К—А–ї—П –Ї—К–Љ –Є–Ј–Љ–∞–Љ–љ–Є—Ж–Є—В–µ 400 000 —Й–∞—В—Б–Ї–Є –і–Њ–ї–∞—А–∞.

–Ш–Ј—Б–ї–µ–і–Њ–≤–∞—В–µ–ї–Є—В–µ –Ї–∞–Ј–≤–∞—В, —З–µ –≥—А—Г–њ–∞—В–∞ –љ–µ –µ –Є–Љ–∞–ї–∞ —П—Б–љ–∞ –є–µ—А–∞—А—Е–Є—П. –Т—Б–Є—З–Ї–Є —Б–∞ –њ–ї–∞—Й–∞–ї–Є –љ–∞ X –Ј–∞ –Њ–±—Г—З–µ–љ–Є–µ –Є –њ–Њ–і–і—А—К–ґ–Ї–∞, –∞ —Б—К—Й–Њ –Є –њ—А–Њ—Ж–µ–љ—В –Њ—В –њ—А–Є—Е–Њ–і–Є—В–µ —Б–Є. –Я–Њ–≤–µ—З–µ—В–Њ –Њ—В —З–ї–µ–љ–Њ–≤–µ—В–µ –љ–∞ –≥—А—Г–њ–∞—В–∞ –ґ–Є–≤–µ–µ –≤ –µ–і–Є–љ –Є —Б—К—Й —А–µ–≥–Є–Њ–љ –љ–∞ –Э–Є–≥–µ—А–Є—П –Є —Б–µ –њ–Њ–Ј–љ–∞–≤–∞—В –њ–Њ–Љ–µ–ґ–і—Г —Б–Є –ї–Є—З–љ–Њ.

–І–ї–µ–љ–Њ–≤–µ—В–µ –љ–∞ –±–∞–љ–і–∞—В–∞ —Б–∞ –љ–∞ –≤—К–Ј—А–∞—Б—В –Њ–Ї–Њ–ї–Њ 40 –≥–Њ–і–Є–љ–Є, –њ—А–µ–і–њ–Њ—З–Є—В–∞—В –і–∞ —А–∞–±–Њ—В—П—В –Њ—В –і–Њ–Љ–∞ —Б–Є, –≤ —Б–Њ—Ж–Є–∞–ї–љ–Є—В–µ –Љ—А–µ–ґ–Є –Є–Ј–≥–ї–µ–ґ–і–∞—В –њ–Њ—З—В–µ–љ–Є, –љ–Є–Ї–Њ–≥–∞ –љ–µ –њ–∞—А–∞–і–Є—А–∞—В —Б –±–ї–∞–≥–Њ—Б—К—Б—В–Њ—П–љ–Є–µ—В–Њ —Б–Є –Є –њ–Њ—З—В–Є –≤—Б–Є—З–Ї–Є —Б–∞ –Љ–љ–Њ–≥–Њ –љ–∞–±–Њ–ґ–љ–Є —Е–Њ—А–∞, –Ї–Њ–Є—В–Њ —Е–Њ–і—П—В —А–µ–і–Њ–≤–љ–Њ –љ–∞ —Ж—К—А–Ї–≤–∞. –Я—А–Њ—Г—З–≤–∞–љ–µ—В–Њ –љ–∞ —В–µ—Е–љ–Є—В–µ –њ—А–Њ—Д–Є–ї–Є –≤ —Б–Њ—Ж–Є–∞–ї–љ–Є—В–µ –Љ—А–µ–ґ–Є —Г—Б—В–∞–љ–Њ–≤—П–≤–∞, —З–µ —В–µ —З–µ—Б—В–Њ —Б–∞ —Б–µ–Љ–µ–є–љ–Є, —Г–≤–∞–ґ–∞–≤–∞–љ–Є —Е–Њ—А–∞ —Б –≤–Є—Б–Њ–Ї–∞ —А–µ–њ—Г—В–∞—Ж–Є—П. –£—З–∞—Б—В–≤–∞–ї–Є —Б–∞ –≤ —Б—Е–µ–Љ–∞ Wire Wire, –Ј–∞—Й–Њ—В–Њ –µ –љ—П–Љ–∞–ї–Њ –і—А—Г–≥ –љ–∞—З–Є–љ –і–∞ –њ–Њ–ї—Г—З–∞—В –њ—А–Є–ї–Є—З–љ–∞ –Ј–∞–њ–ї–∞—В–∞ –Є –і–∞ –њ–Њ–Љ–Њ–≥–љ–∞—В –љ–∞ –±–ї–Є–Ј–Ї–Є—В–µ —Б–Є.¬†

–І–ї–µ–љ–Њ–≤–µ—В–µ –љ–∞ –±–∞–љ–і–∞—В–∞ —Б–∞ –њ–Њ–ї—Г—З–∞–≤–∞–ї–Є –і–Њ—Е–Њ–і —Б—А–µ–і–љ–Њ 3 –Љ–Є–ї–Є–Њ–љ–∞ –≥–Њ–і–Є—И–љ–Њ. –Р –Є–Ј—Б–ї–µ–і–Њ–≤–∞—В–µ–ї–Є—В–µ —Б–∞ –љ–∞–±–ї—О–і–∞–≤–∞–љ–Є —Д–∞–ї—И–Є–≤–Є —Д–∞–Ї—В—Г—А–Є –≤ —А–∞–Ј–Љ–µ—А –љ–∞ $ 5000 –і–Њ $ 250 000, –∞ —Б—А–µ–і–љ–Є—П—В —А–∞–Ј–Љ–µ—А –љ–∞ —Й–µ—В–Є—В–µ –Ј–∞ —Д–Є—А–Љ–Є—В–µ –≤–∞—А–Є—А–∞ –Њ—В $ 30 000 –і–Њ $ 60 000.

–Х–Ї—Б–њ–µ—А—В–Є—В–µ –љ–∞ SecureWorks —Б–њ–Њ–і–µ–ї–Є—Е–∞ —А–µ–Ј—Г–ї—В–∞—В–Є—В–µ –Њ—В —Б–≤–Њ–Є—В–µ –љ–∞–±–ї—О–і–µ–љ–Є—П –љ–∞ —Е–∞–Ї–µ—А—Б–Ї–∞—В–∞ –Ї–Њ–љ—Д–µ—А–µ–љ—Ж–Є—П Black Hat. –†–∞–Ј–Ї—А–Є—В–Є–µ—В–Њ –µ —З–Є—Б—В –Ї—К—Б–Љ–µ—В - –∞–Ї–Њ –Љ–Њ—И–µ–љ–Є–Ї—К—В –љ–µ –±–µ –Ј–∞—А–∞–Ј–Є–ї –Ї–Њ–Љ–њ—О—В—К—А–∞ —Б–Є —Б RAT, –Љ–љ–Њ–≥–Њ —В—А—Г–і–љ–Њ —Й–µ—И–µ –і–∞ –±—К–і–µ –і–∞ —Б–µ –Ј–∞–ї–Њ–≤—П—В –њ—А–µ—Б—В—К–њ–љ–Є—Ж–Є—В–µ.

–Ъ—Г–њ—Г–≤–∞—З—К—В –љ–∞ —Б—В–Њ–Ї–∞—В–∞ –Њ–±–Є–Ї–љ–Њ–≤–µ–љ–Њ¬†—З–∞–Ї–∞¬†–і—К–ї–≥–Њ –≤—А–µ–Љ–µ, –∞ —Б–ї–µ–і —В–Њ–≤–∞ —А–µ—И–∞–≤–∞, —З–µ –њ—А–Њ–і–∞–≤–∞—З—К—В –≥–Њ –µ –Є–Ј–Љ–∞–Љ–Є–ї.

–Ч–∞ —А–µ–Ј—Г–ї—В–∞—В–Є—В–µ –Њ—В —Б–≤–Њ—П—В–∞ —А–∞–±–Њ—В–∞ –µ–Ї—Б–њ–µ—А—В–Є—В–µ –Ф–ґ–µ–є–Љ—Б –С–µ—В–Ї–µ –Є –Ф–ґ–Њ –°—В—О–∞—А—В¬†–Є–љ—Д–Њ—А–Љ–Є—А–∞—В –Ъ–Њ–Љ–Є—Б–Є—П—В–∞ –њ–Њ –Є–Ї–Њ–љ–Њ–Љ–Є—З–µ—Б–Ї–Є –Є —Д–Є–љ–∞–љ—Б–Њ–≤–Є –њ—А–µ—Б—В—К–њ–ї–µ–љ–Є—П –љ–∞ –Э–Є–≥–µ—А–Є—П –Є —В–µ—Е–љ–Є—П –і–Њ–Ї–ї–∞–і –µ –і–Њ–≤–µ–ї –њ–Њ–љ–µ –і–Њ –µ–і–љ–Њ —А–∞–Ј—Б–ї–µ–і–≤–∞–љ–µ.

–С–µ—В–Ї–µ –Є –°—В—О–∞—А—В –њ—Г–±–ї–Є–Ї—Г–≤–∞—Е–∞ –≤ GitHub –њ—А–Њ–≥—А–∞–Љ–∞—В–∞ pdfxpose, –Ї–Њ—П—В–Њ —А–µ–≥–Є—Б—В—А–Є—А–∞ –њ–Њ–і–Њ–Ј—А–Є—В–µ–ї–љ–Є –Є–Ј–Љ–µ–љ–µ–љ–Є—П –љ–∞ PDF —Д–∞–є–ї–Њ–≤–µ, –Ї–Њ–µ—В–Њ –±–Є –њ—А–µ–і–Њ—В–≤—А–∞—В–Є–ї–Њ –∞—В–∞–Ї–∞ –Њ—В –Ї–Њ–Љ–њ—А–Њ–Љ–µ—В–Є—А–∞–љ–∞ –µ–ї–µ–Ї—В—А–Њ–љ–љ–∞ –њ–Њ—Й–∞.

–Ю—Й–µ –њ–Њ —В–µ–Љ–∞—В–∞

–Ґ–µ—Е–љ–Њ–ї–Њ–≥–Є–Є

–•–∞–Ї–µ—А 8 –≥–Њ–і–Є–љ–Є –Љ–∞–љ–Є–њ—Г–ї–Є—А–∞ –Є–Ј–±–Њ—А–Є—В–µ –≤ —Ж—П–ї–∞ –Ы–∞—В–Є–љ—Б–Ї–∞ –Р–Љ–µ—А–Є–Ї–∞

–Ґ–µ—Е–љ–Њ–ї–Њ–≥–Є–Є

–•–∞–Ї–µ—А –њ—А–µ–љ–∞—Б–Њ—З–Є –Њ–±–∞–ґ–і–∞–љ–Є—П—В–∞ –Ї—К–Љ –і–Є—А–µ–Ї—В–Њ—А–∞ –љ–∞ –љ–∞—Ж–Є–Њ–љ–∞–ї–љ–Њ—В–Њ —А–∞–Ј—Г–Ј–љ–∞–≤–∞–љ–µ –љ–∞ –°–Р–©

–Ґ–µ—Е–љ–Њ–ї–Њ–≥–Є–Є

–•–∞–Ї–µ—А—Б–Ї–∞ –∞—В–∞–Ї–∞ —Б–≤–∞–ї–Є —Б–∞–є—В–Њ–≤–µ—В–µ –љ–∞ BBC

–Ъ–Њ–Љ–µ–љ—В–∞—А–Є

–Ь–Њ–ї—П, —А–µ–≥–Є—Б—В—А–Є—А–∞–є—В–µ —Б–µ –Њ—В T–£–Ъ!

–Р–Ї–Њ –≤–µ—З–µ –Є–Љ–∞—В–µ —А–µ–≥–Є—Б—В—А–∞—Ж–Є—П, –љ–∞—В–Є—Б–љ–µ—В–µ –Ґ–£–Ъ!

18005

1

12.09 2016 –≤ 17:18

–Я–Њ—Б–ї–µ–і–љ–Є –Ї–Њ–Љ–µ–љ—В–∞—А–Є

dolivo

–Ч–µ–Љ–љ–∞—В–∞ —П–±—К–ї–Ї–∞: —Б—В–∞—А–∞ –Ї—Г–ї—В—Г—А–∞ –Ј–∞ –љ–Њ–≤–Є—В–µ –Ї–ї–Є–Љ–∞—В–Є—З–љ–Є –≤—А–µ–Љ–µ–љ–∞

dolivo

–Ч–µ–Љ—П—В–∞ –њ–Њ—В—К–Љ–љ—П–≤–∞. –Ъ–∞–Ї–≤–Њ –Њ–Ј–љ–∞—З–∞–≤–∞ —В–∞–Ј–Є —В—А–µ–≤–Њ–ґ–љ–∞ –Ї–ї–Є–Љ–∞—В–Є—З–љ–∞ —В–µ–љ–і–µ–љ—Ж–Є—П –Ј–∞ –±—К–і–µ—Й–µ—В–Њ?

Nikor

–Э–∞ 30 —Б–µ–њ—В–µ–Љ–≤—А–Є 1928 –µ –Њ—В–Ї—А–Є—В –њ–µ–љ–Є—Ж–Є–ї–Є–љ—К—В

–Я—А–Њ—Б—В –І–Њ–≤–µ–Ї

–Э–Њ–≤–Њ –Њ–±—П—Б–љ–µ–љ–Є–µ –Ј–∞ –≥–Є–≥–∞–љ—В—Б–Ї–Є—В–µ –µ–Ї—Б–њ–ї–Њ–і–Є—А–∞—Й–Є –Ї—А–∞—В–µ—А–Є –≤ –°–Є–±–Є—А

dolivo

–Ъ–ї–Є–Љ–∞—В–Є—З–љ–Є—П—В —Б–Ї–µ–њ—В–Є—Ж–Є–Ј—К–Љ вАУ –љ–∞–є-—Б–Ї—К–њ–∞—В–∞ –ї—К–ґ–∞ –љ–∞ –љ–∞—И–µ—В–Њ –≤—А–µ–Љ–µ