И тази година любителите на науката и технологиите имаха възможност да присъстват на интригуващото събитие, наречено Европейска нощ на учените, което можем да назовем и "малкия фестивал на науката".

Тази година Нощта се проведе в няколко града в България в и имаше две части – лекционна и демонстрационна. Лекционната част, на която аз успях да присъствам, протече в София Тех парк и включваше няколко презентации на интересни и актуални научни теми като биомолекули, дигитално производство, управление на роботи чрез използване на сигнали от човешката мозъчна активност, малко за историята на виртуалната реалност и нейните видове и други такива интересни неща. Демонстрациите в Тех парка ни показваха основно различни видове роботи, дронове, 3D визуализации и виртуална реалност - всичко това потигнато от български учени, работещи в лабораториите на Парка и в други места в Българя. Видяхме постиженията на младите учени от българския отбор по синтетична биология, които спечелиха бронзов медал от единственото по рода си международно състезание по синтетична биология iGEM в САЩ. Те показаха на зрителите способностите на различни видове бактерии, миграцията на ДНК, а посетителите можеха да надзърнат и в микросвета чрез модерни микроскопи.

Криптовируси

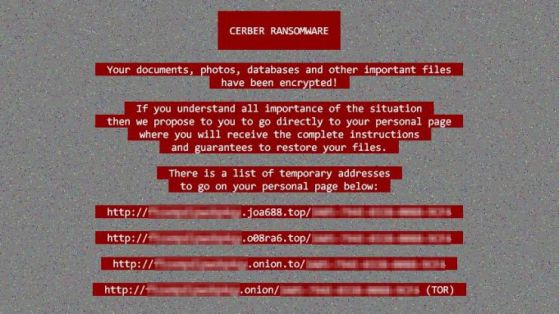

Една от практически насочените презентации беше тази на Явор Папазов от Лабораторията по киберсигурност на София Тех парк. Със сигурност знаете, че в последните седмица-две мнозина интернет потребители ядосани разбраха, че хардуерът им се използва от сайтове, които "копаят" криптовалути посредством скрипт в кода на сайта. Това ни дава основание да погледнем към вирусите, свързани с криптовалути. Такъв е напр. е вредителят ransomware. Този зловреден код заключва файловете в компютъра на жертвата и единствената възможност те да бъдат декриптирани е срещу заплащане на определена сума. Последният такъв вирус беше NOPetya. Той беше дори още по-страшен от криптиращата версия Petya, защото директно изтрива файловете – дори и да платим, няма да ги получим обратно.

В какво обаче се плаща откупът? Разработчиците знаят, че ако сложат обикновен банков IBAN, ще бъдат лесно проследени. Затова криптовирусите искат парите във виртуална валута, обикновено bitcoin. Тъй като това е децентрализирана парична система, няма как да се проследи транзакцията – към кого отиват парите, как са използвани те... Няма и на кого да се оплаче потребителят, тъй като мрежата ТОR е анонимна и не позволява това, отбеляза Папазов. Освен това, няма никаква гаранция, че дори и да платим откупа, файловете ни ще бъдат открити за достъп.

Как можем да разберем, че компютърът ни е атакуван от криптовируси? Най-ясно това става, ако твърдият диск започне да се забавя изключително много, а употребата му стигне 100 % - логично, защото криптирането е процес, който непрекъснато работи именно с хард диска. Когато установим, че в РС-то със сигурност има криптовирус, най-доброто решение е моментално да се дръпне щепселът от контакта. Да, може би не е най-доброто за самия твърд дикк, но обикновеният начин на изключване на компютъра би се забавил твърде много заради натоварената система, а и ще остави достатъчно време на зловредния код да криптира още много файлове. Обаче, ако по средата на криптирането процесът бъде спрян, се получава възможност нещата да се спасят поне частично.

Друг вид вируси, на които лекторът обърна внимание, бяха тези от типа фишинг (англ. Рhishing от нарочно променената дума fishing, която означава риболов. Идеята е, че потребителите са шараните). В Интернет има писано по този въпрос, отбеляза Папазов, затова нека по-добре да дадем знания как да разпознаем фишинга, за да се пазим от него. Сигурен знак, че някой сайт е измамнически, е, че в името на домейна някои букви са променени, но така, че това да не бие на очи – напр. faceb00k.com вместо facebook. Такива сайтове се опитват да ни накарат да се впишем с тях с потребителското си име и парола, а по-нататък в сърфирането може да се наложи да се въведе информация като номера на кредитни карти и т.н., което прави всички тези данни потенциален обект на кражба. Затова, когато се влиза в сайт, трябва да се чете домейнът, особено ако това е линк в писмо. Необходимо е, разбира се, да се преглеждат внимателно и домейните на спам писмата, тъй като те често пъти указват своя измамнически произход – все пак няма как писмо от НАП да идва от сайт с националния домейн на Япония .jp, нали? Такива сайтове почти сигурно съдържат линкове, водещи към фишинг сайтове.

Важно е също така да имаме резервни копия па файловете си (бекъпи) – било на друг физически носител, било в някой облак (cloud пространство).

Освен тези предпазни мерки, лекторът препоръча, разбира се, редовно обновяване на антивирусния софтуер на компютрите ни, но отбеляза също така, че и това невинаги върши работа, защото на тези програми понякога е необдходимо известно време, преди разработчиците им да въведат дефинициите на новопоявилите си вируси и затова понякота се случва дори най-добрите АВ програми да допускат вируси в компютрите.

Обикновено ние сме свикнали да слушаме само за вируси, засягащи персоналните компютри. Вече съществуват обаче и хиляди вируси за смартфони, поразяващи умните телефончета. Една от причините тези джаджи да са лесно атакуеми е, че моделите им са също хиляди, а след края на производството на даден модел производителите не поддържат дълго време обновявания за него. Цената на такава практика би била огромна. Затова дългосрочна поддръжка получават само флагманите, а останалите модели – не. Особено трябва да се внимава при смартфоните, работещи с ОС Android. Както заключи Явор Папазов, "ако ние можем да си руутнем Android-телефона, и всяко зловредно приложение може". Специално при тази ОС има огромно количество фалшиви приложения, които копират оригиналните. Само за информация – вече съществува и добре разработен ransomware за смартфони.

При смартфоните, освен, разбира се, бекъп в Облака, има и други защити. Напр. редовно обновяване на ОС. Но да отбележим също така, че възможността да правим това дълго време налага купуване на флагмански модели. Потребителят също така може да внимава с какви файлове борави – напр. такива с разширение .apk е добре да не се отварят.

Личните устройства обаче далеч не са единственото място, където ни дебне зловещата заплаха на кибервирусите. Не по-малко проблемни са пробивите в корпоративни или ведомствени данни. Става дума за хакерска атака която поразява базата данни на големи правителствени учреждения, телекоми, банки и други организации, боравещи с големи количества данни на потребители. Последният такъв случай беше в първата седмица на септември т.г., когато американската кредитна компания Equifax стана жертва на атака, която помогна на киберпръстестъпниците да се сдобият с информацията за имена, адреси, рождени дати, Social Security Number и в някои случаи с номера на шофьорски книжки на над 143 млн. американци. Всички тези данни могат да послужат за кражба на самоличност.

Вярно е, че ние като потребители няма как да контролираме равнището на защитеност на компютърните системи на различните компании, но всеки може сам да реши кои онлайн услуги да използва и какво да споделя в тях. Сигурен начин да решим какво да споделяме е да преценим дали някоя услуга ще ни стане по-полезна, ако попълним всички полета за информация. Напр. дали навсякъде е необходимо изписването на презимето на потребителя? Ако предоставям някъде само две имена, само с тях в редица случаи би било значително по-трудно да се извърши финансова транзакция от наше име напр.

Също така, дори и да сме прекалили със споделянето, законодателството на ЕС (и това на Аржентина, между другото), позволяват на зависещите от тях граждани да използват т.н. право да бъдеш забравен (Right to be forgotten), постановено от Съда на ЕС през м. май 2014 г. Съгласно това положение всеки потребител на някакъв сайт или онлайн услуга има право да поиска профилът му да бъде заличен. Всеки доставчик на услуги е длъжен да го направи при поискване, като колкото по-голяма е съответната онлайн компания, толкова по-голяма е вероятността тя да се съобрази с волята на потребителя.

Изключително интересният щанд от Лабораторията по киберсигурност демонстрираше ефект от криптовирус, а друга възможност предлагаше на потребителите да се включат към безжична мрежа, която "преслушваше" трафика и се снабдяваше с въведените лични данни.

Следващта презентация беше на проф. Валери Младенов, ръководител на лабораторията по Изкуствен интелект и CAD системи в София Тех Парк. Тя обясняваше как може да се управляват роботи с чрез използване на сигнали от човешката мозъчна активност. В началото лекторът обърна внимание на научни положения, от които се тръгва, за да се постигне това.

Знаем какво е електроенцефалография, нали? Чрез електроенцефалография се записват сигналите на електрическата активност в мозъка. Така е установено, че съществуват четири вида мозъчни вълни – бета, алфа, тета и делта. Бета вълните доминират в будно състояние и заетост с физическа или умствена работа. Алфа вълните се наблюдават, когато човек е буден, но напълно спокоен (отпуснат с отворени очи, или пък ако съзерцава нещо) и при затворени очи, а също и в полусън. Тета вълни има при лек сън и когато човек е потънал във фантазии. Те рядко се наблюдават при възрастни в будно състояние. А делта вълните се наблюдават в дълбоките фази на съня без сънуване у възрастните, а също и при сомнамбулизъм.

Невронауката (англ. neuroscience) e научно изследване на нервната система. Методът на проф. Младенов и неговия колектив обединява невронауката с роботиката. Получените сигнали стигат до софтуер, който дава възможност работите да приемат постъпващите от човешкия мозък сигнали и така да се подчиняват на човешките мисли. Разбира се, тук е важно доколко човек ще успее да контролира мислите си. Дали това го владеем успешно и то сега, можеше да се види на щанда във фоайето в сградата Лабораторен комплекс.

Следващата презентация беше на д-р Явор Софронов, експерт в Лаборатория "3D креативност и бързо прототипиране на нови продукти". Тя ни запознаваше с т.н. дигитално производство. Това е понятие от т.н. Индустрия 4.0 и представлява концепция за технологична подготовка на производството на изделия в единна виртуална среда с помощта на софтуер за планиране (напр. създаване на 3Д модел, триизмерно чертане), проверка и моделиране на производствените процеси. Един добре моделиран детайл може да се отпечата на 3Д принтер напр., или готов детайл да се дигитализира чрез 3д скенер. Тогава вече могат да се използват всички размери на физическия обект, такива като дължина, широчина, височина, обем, размер на обекта, местоположение, площ на повърхността и др. Това дава възможност да се нанесат корекции върху вече готов детайл. Тоест, да се осъществи столетната мечта на стругаро-фрезистите – ако от даден детайл е отнет повече материал, този процес да се обрати и да бъде изпълнен отново с по-голяма прецизност, допълни д-р Софронов.

3Д моделът розволява да се наложат едно върху друго исканото и проектираното и да се види дали предложеното решение отговаря на нуждите на практиката. Обикновено, когато нещо се проектира, се задават допуски, в които някакви параметри могат да варират. Така е при 3Д проектирането – ако разликите са в допуските, всичко е ОК.

Следващата презентация беше изключително интересна. Темата беше "Новата и стара VR", а лектор - Димо Чотров, експерт в Лаборатория "Виртуална и разширена реалност". В нашия сайт сме писали доста за виртуалната и добавената реалност (http://nauka.offnews.bg/news/Kompiutri_10/Razshirena-vs-virtualna-realnost_21948.html), но тази презентация добави нови щрихи към историята на ВР. Идеята за прожектиране на 3Д образи се е зародила, когато хората са забелязали, че третото измерение – дълбочината – се възприема, когато един и същи обект се наблюдава от две точки – напр. двете очи на човека. Имахме възможност да разберем кога е създаден първият стереоскоп (1838), кога е създаден първият 3Д филм (1922) и други интересни неща... с които ще Ви запознаем подробно в следваща статия в сайта!

Антон Оруш, Sandacite.bg – https://www.sandacite.bg

Коментари

Моля, регистрирайте се от TУК!

Ако вече имате регистрация, натиснете ТУК!

Няма коментари към тази новина !

Последни коментари

"Ад" на Данте описва удар на астероид 500 години преди съвременната наука

10-годишно момиче открива рядък мексикански аксолотъл. Какво знаем за тези животни

Хората с тъмни черти на характера са естествено склонни към лидерски роли, установява ново проучване

Хората с тъмни черти на характера са естествено склонни към лидерски роли, установява ново проучване